Test aufs Exempel gemacht

iMac Pro und MacBook Pro: Apples „Reparaturblockade“ ist nicht aktiv

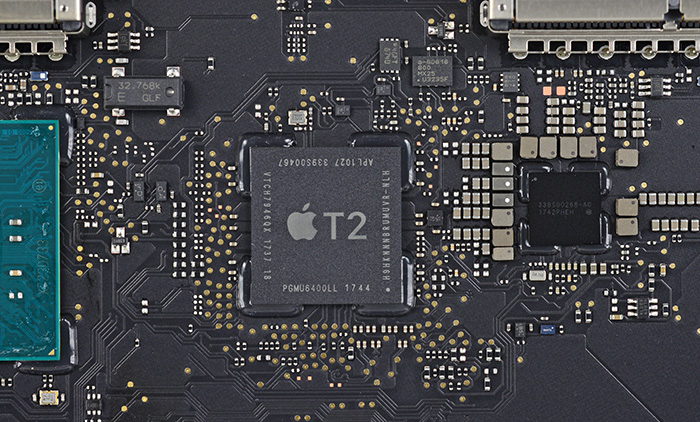

Die Reparaturprofis von ifixit bringen etwas Licht in die Geschichte um eine „Reparaturblockade“ durch Apples T2-Prozessor.

Diese Woche machte die Geschichte um interne Support-Dokumenten des Herstellers die Runde aus denen hervorgeht, dass für den erfolgreichen Abschluss bestimmter Reparaturen eine Testsoftware vorausgesetzt wird, die ausschließlich von Apple zertifizierten Werkstattpartnern zur Verfügung steht.

Findet diese Überprüfung nicht statt, so sind die Geräte den Apple-Unterlagen zufolge nicht funktionsfähig:

After replacing a part, a technician must run the configuration suite, which connects to Apple’s Global Service Exchange (GSX) server to perform performance and compatibility checks for the new parts. Without this software, an internet connection, and approval from Apple’s servers, the repair is considered incomplete and the computer is rendered inoperative.

ifixit hat die Probe aufs Exempel gemacht, und sich ein nagelneues MacBook Pro mit Touch Bar besorgt, nur um das Gerät zu „reparieren“. In der Folge wurde das neue MacBook zerlegt und relevante Teile wie Bildschirm und Hauptplatine mit einem bereits vorhandenen, identischen MacBook getauscht. Beide Geräte ließen sich im Anschluss in vollem Umfang nutzen.

Bilder: ifixit

Geldgier oder Funktion für zusätzliche Sicherheit?

Die Techniker geben also zunächst Entwarnung, allerdings sei nicht gänzlich ausgeschlossen, dass die angekündigte Sperrfunktion noch durch ein Software-Update implementiert werde.

Über die mögliche Motivation für einen solchen Schritt lässt sich streiten. Unabhängige Reparaturbetriebe werfen Apple Rücksichtslosigkeit und Geldgier vor. Apple habe im vergangenen Jahr auch aktiv gegen die in den USA populäre „Right to Repair“-Initiative interveniert.

Zumindest teilweise muss man Apple hier allerdings zugute halten, dass bestimmte Mechanismen in dieser Richtung auch für zusätzliche Systemsicherheit sorgen können. So zeigt sich Apple mit Blick auf in die hauseigenen Geräte integrierten Authentifizierungsmechanismen nachvollziehbar sehr verschlossen. Wir erinnern an dieser Stelle an die Diskussion um den „Fehler 53“ in Verbindung mit dem Fingerabdrucksensor Touch ID. Auch hier hatte Apple eine an Funktionseinschränkungen gekoppelte „Fehlererkennung“ integriert und mit Sicherheitsgedanken argumentiert:

Wir schützen die Fingerabdruck-Daten an den Touch-ID-Sensor gekoppelt in einer sicheren Umgebung. Wenn das iPhone bei autorisierten Servicepartner oder in einem Apple Store repariert wird und der Touch-ID-Sensor dabei betroffen ist, wird die Verbindung zwischen Sensor und Gerät anschließend wiederhergestellt. Ohne diese Maßnahme könnte ein manipulierter Sensor eingesetzt werden, um die gespeicherten Fingerabdruckdaten auszulesen.

Der in den aktuell betroffenen Apple-Geräten iMac Pro und MacBook Pro 2018 verbaute Zusatzprozessor T2 hat seine Bewährungsprobe mit Blick auf eine verbesserte Systemsicherheit bereits bestanden. Vergangenen Monat haben Sicherheitsforscher bestätigt, dass diese beiden Mac-Modelle gegen eine Macs und Windows-Computer betreffende, weit verbreitete Sicherheitslücke immun sind. Apples T2-Prozessor verschlüsselt auch im Zwischenspeicher abgelegte Daten und verhindert somit deren Auslesen im Rahmen einer sogenannten „Cold Boot“-Attacke.

Sicherheit verkauft sich heutzutage eben gut… mit all seinen Konsequenzen.

Ja Ruckzuck ist da mal ein Chinesen Spyware Baustein draufgelötet dann ist man froh einen zertifizierten Partner gehabt zu haben:D

Sicherheit kostet Geld! Ist quasi ein Naturgesetz.

Mit all IHREN Konsequenzen, es ist nicht der Sicherheit.

Ich sehe das ganze sehr skeptisch. Der Sicherheitsgedanke ist sicher positiv. Jedoch sind die Reparaturpreise derart überzogen, dass ich da tatsächlich, wie geschrieben, Geldgier vorwerfen würde. Man sehe nur die Reparaturpreise der iPhones an. Das steht meiner Meinung nach in keinem Verhältnis

Unfälle passieren, und wenn ich das Teil reparieren lassen möchte den halben Kaufpreis verlange, finde ich unverschämt.

Welcher Preis beim iPhone ist denn angemessen und warum?

Material plus fairer Lohn für die ganze Kette von am Bauteil Beteiligten plus Mehrwertsteuer (und schon wäre das iPhone für 600€ im Handel) wären angemessen.

Deinen Kommentar würde ich so unterschreiben.

Das Problem ist, dass der deutsche Apple Mitarbeiter min. Mindestlohn bekommt und man eben keinen Chinesen ausbeuten kann, der für den Mindeststundenlohn einen ganzen Tag arbeitet. Das schlägt sich halt auf die Reparaturpreise durch.

Selbst das rechtfertigt die Preise nicht im Geringsten. Die meisten reparaturen sind im Schnitt in 1 Stunde erledigt. Macht 80€, dann nich die komponenten mit geringem Aufschlag verkauft, noch mal 100-150€, mehr ist das nicht. Dafür dann rund 400€ zu nehmen ist für mich einfach unverschämt

Deswegen schicken einige kleine Reparaturshops defekte iPhones nach China, damit diese dort mit Orginalteilen (welche aus anderen iPhones ausgeschlachtet wurden) von Chinesen repariert werden.

Für dich ist es also ein Problem, dass Menschen für Ihre Arbeit mit wenigstens dem Mindestlohn bezahlt werden? Also den absoluten Minimum?

Fuer dich ist es Problem, dass diese Menschen nicht ausgebeutet werden, wie in China?

Sorry aber dein Kommentar ist irgendwie dämlich! Du weißt doch garnicht, was der Apple MA als Verdienst erhält?! Wenn er nur mal angenommen den Mindestlohn erhält, steckt sich Apple nach Abzug von Ersatzteilkosten und Steuern trotzdem eine ordentliche Marge ein! Da liegt doch das Problem und nicht, weil kein Chinese oder eine andere Person, welcher Nationalität auch immer ausgebeutet wird! Nein es ist ausschließlich Apples Gier nach hohen Margen!

Sorry, das ist Blödsinn.

Die Reparaturpreise von Apple sind nicht so hoch weil Apple deutschen Mindestlohn zahlen muss. Die sind so hoch weil Apple daran gut verdienen möchte. Womöglich auch um künstlich einen Anreiz zum Kauf von Care+ zu schaffen.

Alternative wäre, du bekommst keine Reparaturdienstleistung und bezahlst für ein Neugerät den vollen Preis.

Wäre dir das lieber?

Blöder Kommentar! Dann könnte Apple auch 90% des Neupreises verlangen und argumentieren, es sei immer noch billiger als ein Neukauf.

Was für eine fatalistische Grundhaltung ist das denn? Ich schlucke alle Preise, weil Apple ansonsten mich auch zwingen könnte, neu zu kaufen? Sorry, aber bei dir ist das Ziel erreicht – du akzeptierst alles was Apple macht.

Ich bin übrigens selbst fleißiger Apple-Nutzer und habe 9 (!) Apple-Geräte im Haus, aber mir werden die Preise langsam zu unverschämt. Ich bin bereit mehr zu zahlen für gute Qualität, aber so langsam überzieht Apple…

Die Leute werden immer paranoider, daraus würde ich auch meinen Profit schlagen.

Mit Recht!! In der Wirtschaft Klauen Spione gerne Handys und Notebooks von Managern. Gerne werden verseuchte USB Sticks auf Mitarbeiter Parkplätzen ausgelegt in der Hoffnung dass die Neugier siegt. Dann haben wir zig Sicherheitslücken in allen möglichen Geräten welche gerne ausgenutzt werden um an unser Geld zu gelangen. Die NSA saugt den globalen Datenverkehr ab, die haben auch einen Horchposten am Frankfurter Internet Knoten. Router Hardware welche Firmen in den USA gekauft haben, machten per Post ab und zu einen Umweg um ein „Upgrade“ zu erhalten. Android Handys aus China werden gerne mit Spyware ausgeliefert. Und nun Reiskorn große Chips in Servern aus China.

Etwas Paranoid täte uns allen gut!

Ich find es immer wieder interessant, wie sich Menschen über Apples Richtlienien beschweren. Auf der einen Seite sind wir stolz darauf, das die Geräte sehr sicher sind, auf der anderen Seite habe ich den Eindruck, das fast jeder sofort eine Petition unterzeichnen würde, damit jeder Amateur „reperaturen“ an den Geräten vornehmen kann.

Gerade bei Apple kochen anscheinend die Gemüter sehr hoch, da, und das ist das, was ersichtlich ist, die „coolen“ Leute alle iPhones und Mac‘s besitzen, die im Grunde für sie, schlicht gesagt, zu teuer sind!

Die Geräte werden dann, so nach dem Motto, bei OTTO auf 10-Jahres Raten gekauft und monatlich mit 5€ bezahlt. Natürlich ist dann so eine Reperatur beim Hersteller für diese Käuferschicht „zu teuer“ oder gar Betrug. Ich möchte nicht ständig diese Auto-Analogien machen, aber Porsche fahren aber kein Geld für die Inspektion haben ist schon peinlich.

Ich hab bei Mercedes oder Porsche noch kein einziges Mal einen Besitzer sich über die Preise beschweren hören.

Dass nur der Hersteller Reperaturen oder Wartungen an Geräten oder Maschinen ausführen darf, ist in der Industrie eigentlich ganz normal.

Wäre Apple der einzige Smartphone-Hersteller auf der Welt und hätte ein Monopol und es gäbe keine Alternativen, so würde ich den Aufschrei ja noch halbwegs verstehen. Aber man darf doch eine Firma nicht für einen Punkt negativ kritisieren, was gerade die Stärke des Produktes ausmacht?!

Hast du nicht sorgfältig aufgepasst und dein Gerät ist dadurch kaputt? Sorry aber wirklich selbst schuld. Man darf doch kein Mitleid erwarten bei sowas?? Und ganz ehrlich: Apple ist in sehr vielen Fällen wirklich krass kulant! Wie oft haben wir schon von Storys gehört, in denen Apple über den Rahmen ihrer Verpflichtung kullanterweise doch mal ein iPhone ausgetauscht hat, doch mal ein MacBook kostenlos repariert hat? Etc.

Diese Fakten werden natürlich schnell vergessen oder kommen erst garnicht zur Debatte.

Ich kann’s einfach nicht mehr hören:“ ööh Apple ist Betrug“ kotzt mich an. Vorher überlegen, dann Auswahl treffen. Gibt genug andere Hersteller, oder?

Genau so sehe ich das auch

Du schreibst mir aus der Seele :-)

OneApple: ja stimmt! :-)

„Ich habe bei Mercedes oder Porsche noch kein einziges Mal einen Besitzer sich über die Preise beschweren hören“

LOL – da musste nur mal richtig hinhören. Da beschweren sich auch die Leute mit „richtig“ Geld. Oft sogar gerade die ;)))

Auf den Punkt gebracht. Ganz klar, wer mit seinem Gerät nicht umgehen kann, ist selbst schuld und sollte nicht über die „geldgierigen“ Preise ärgern.

Sehr schöner Kommentar.

Ich bin Diplomingenieur für Elektrotechnik – gehöre ich für dich auch zu Amateuren, die sich an Reparaturen von Apple Geräten versuchen? In der Vergangenheit konnte ich jedenfalls meine Apple Geräte bei Bedarf fachgemäss selbst reparieren. Sicherheitsprobleme sind dadurch jedenfalls keine entstanden.

Da bei Apple selbst kleinere Reparaturen sehr schnell beim Anschaffungspreis eines Neugerätes liegen, sollte man Apple Care zum Anschaffungspreis dazu rechnen und die wirtschaftliche Lebensdauer des Gerätes mit der Laufzeit von Apple Care kalkulieren.

@Gabor: Deine Frage an mich hast du im Grunde schon selbst beantwortet. Wenn du Diplomingenieur bist, bist du kein Amateur. Trotzdem würde ich dir, wenn es um mein Produkt gehen würde, den Zugang tief ins System versperren, da du kein Angestellter von mir bist.

Nur weil jemand Arzt ist, hat er ja auch nicht das Recht in einen fremden OP-Saal zu maschieren und einfach zu sagen: “ So, ich bin Arzt, ich mach jetzt einfach mal mit Leute!“.

Dein Titel in allen Ehren. Aber du würdest ja auch nicht wollen, das andere Leute ihre Nasen in deine Arbeit reinstecken und dann obendrein den Anspruch haben, das du ihnen den kompletten Zugriff auf offen legst. Denk doch mal nach.

Ja, du bist auch als Elektro-Ingenieur KEIN Experte für die Reparatur von Macs und iPhones. Das Wissen spreche ich dir ab.

Hmmm. Interessanter Denkansatz, aber nicht nachvollziebar. Es geht schlussendlich um Fachkompetenz für diese Reparaturen, die ein Dipl. Ing. Elektrotechnik haben kann, aber nicht haben muss. Was das Vertrauen anbelangt, weil sensible Daten auf dem Telefon sind, so weiß NIEMAND!!! wer das in die Hände bekommt und ausspionieren könnte! Auch bei Apple gab und gibt es Leaks!!

Und kurz noch zum Umgang mit dem Telefon und Schadenverursachung: ein Telefon kann runterfallen und trotz Schutzmaßnahmen zB das Display zerstört werden. Diese Rep. ist echt sündhaft teuer! Der Hersteller nicht daran interessiert, da was „stabiles“ einzubauen – Aber die Aktionäre freut’s!! Jede Werkstatt führt, wie bei der Autorep.- Geld an den Hersteller ab. Marktwirtschaft eben.

Vielen Dank. Volle Zustimmung.

sign

Braves Schaf, weiter so!

Doch ich hab mich über die Preise bei Mercedes beschwert… aus dieser Konsequenz hab ich mich dann aber für einen Seat entschieden bevor ich den Mercedes kaufe xD

Sehr guter und in meinen Augen zutreffender Kommentar.

Im Grunde hast du zwar recht, aber die Auto-Analogie zieht auch nur teilweise. Selbst bei meinem neuen Audi bringe ich das Öl selbst mit zum Ölwechsel, weil ich keine 500% Aufschlag für die selbe Brühe zahlen will. Und das liegt sicher nicht daran, dass ich das Geld nicht hätte. Ich unterstütze nur keinen Wucher!

Echt jetzt? Du bringst Öl mit zum Ölwechsel? Ernst oder Ironie?

Sorry, jetzt muss ich mal rüde werden: Du hast kein Auto, oder einfach keine Ahnung.. den Aufpreis des Öls in der Werkstatt zahle ich auch nicht. Ich bringe das auch mit; selbst wenn die den Rest einbehalten und mir nur das „Minimum“ in den Motor geben, ist es billiger als diese überzogenen Ölpreise beim Service

Machen viele.

@iHörnchen… Auch ich mache dies bei meinem Mercedes (so wie viele andere Kunden dies auch tun)… Frei im Handel gekauft kostet mich das originale Mercedes-Öl ca. 70…80 Euro (7 Liter)… Bei Mercedes im Pflicht-Service kostet dieses dann aber 250…260 Euro… Fazit: ÖL, Filter und AdBlue wird selber mitgebracht!

Bin ganz deiner Meinung!

Ganz genau. Mir ist mal mein taufrisches iPhones 6S Plus runtergefallen. Display war dann gerissen. Anruf mit der Bitte zu reparieren, problemlos abgeholt worden, Ersatz wurde umgehend losgeschickt und ich musste nichts bezahlen. Es gab dazu nen Brief das nach sorgfältiger Prüfung ich Anspruch auf ein kostenfreies Ersatzgerät hätte.

Wer keine originale Ersatzteile und keine fachgerechte Reparatur will hat ja die Möglichkeit sich mit unbekannten Ersatzteilen aus dem Netz einzudecken. Aber dann bitte nicht jammern wenn da chinesische Spionagechips verbaut werden.

Eine ein bisschen mehr differenzierte Meinung würde ich mir schon wünschen. Natürlich ist es ok, wenn die Reparaturpreise etwas höher sind, siehe mein Kommentar oben. Doch die Margen, die sogar bei den Ersatzteilen geholt werden wollen sind völlig überzogen.

Übrigens auch, um Dein Automobil-Beispiel heranzuziehen: auch bei Mittelklasse-Automarken sind diese Ersatzteilpreise völlig überteuert.

Jammern auf hohen Niveau? Ja, bestimmt. Gerechtfertigte Kritik? Eben auch. Aber bitte sachlich bleiben.

Ihr habt es irgendwie nicht ganz verstanden. Es geht nicht darum, dass Apple bei Reparaturen seine eigene Preispolitik hat, sondern Geräte, die durch nicht Autorisierte Reparaturbetriebe instandgesetzt werden, ohne die benötigte Software funktionsuntüchtig gemacht werden! Ein Displaytausch rechtfertigt meiner Meinung nach das überhaupt nicht. Um bei deinem Porsche oder Mercedes Beispiel zu bleiben. Wenn dir ein Herstellerfremder Betrieb, den Blinker, ein Rad oder auch Zahnriemen tauscht, wird dadurch das Fahrzeug dadurch funktionsuntüchtig?!

@Jörg

Du schreibst Quatsch!

Das Rad am Porsche kann jeder wechseln! Aber man kann auch bei diesem simplen Vorgang einiges falsch machen! Anzugsdrehmoment der Radschrauben, Laufrichtung des Reifens, Luftdruck….

Zahnriemen, ein Porsche hat meist eine Steuerkette, das kann nicht jede Werkstatt durchführen. Beim 911 oder Cayman kommt wenn der grosse Service anfällt der Motor von unten raus und wird dann gewartet! Das traue ich keiner Hinterhofbude zu!

Doch, eben schon! Wenn die Hinterhofbude die entsprechenden Werkzeuge besitzt. Sehr oft kaufen diese „Hinterhofbuden“ das entsprechend. Nur weil Du das nicht machen möchtest, heisst das nicht, dass das nicht geht. Es gibt Vertragswerkstätte, die machen das oft qualitativ nicht so gut. Lest mehr differenzierte Artikel!

Dass es bei Apple anders sein kann, das spreche ich nicht ab, dennoch, diese Werkstättenvergleiche sind richtig richtig schlecht…

Falsch, du schreibst quatsch! Wenn die Laufrichtung nicht stimmt, das Anzugsdrehmoment falsch ist oder der Luftdruck nicht stimmt, kann es Folgeschäden geben, jedoch ist das Fahrzeug nicht funktionsuntüchtig! Es beweist, dass auch du nix verstanden hast!

Ach so. Soll es heißen, das ein Premium Fahrzeug Hersteller ruhig mal ohne Protest 50 % der Anschaffungskosten verlangen könnte, wenn die Frontschutzscheibe ersetzt werden muss?

Naja die Frontschutzscheibe ist bei weitem nicht so essentiell für den Betrieb des Porsches wie ein Display beim IPhone. Deshalb hinkt der Vergleich doch sehr.

So eine Überheblichkeit ist einfach zum kotzen.

Vielleicht ist es auch einfach nur unendliche Dummheit.

Genau deswegen funktioniert das Apple-Geschäft so blendet. Wer Preise für eine Reparatur inkl. Material so hoch ansetzt will gar nicht reparieren, denn es ist weder von der Zeit noch vom Aufwand her gewünscht. Jeder deiner Meinung nach dumme und unterfinanzierte Handwerker ist dazu in der Lage ein bestelltes Angebot so hoch anzusetzen das der Kunde das gar nicht mehr will, macht man meistens wenn man keine Leute frei hat oder die Arbeit ansich schon Mist ist und man vermutlich auch noch drauflegt.

Die Leute sollen ein neues Gerät kaufen – um nichts anderes geht es.

Wenn Apple etwas auf Kulanz macht ist das in Ordnung. Aber kein Feiertag. Denn es ist eher wie bei allen anderen Unternehmen auch – eine Außnahme. Apple ist nicht umsonst so reich.

Das Apple überhaupt Reparaturen anbietet ist nur weil sie es z.B in der Garantiezeit müssen. Wäre das nicht so würden sie es erst gar nicht machen. Apple ist nicht lieb, die machen nur ganz genau das was sie müssen und keinen Handschlag mehr.

Wer den dennoch meint das er finanziell besser als andere gestellt ist der passt in diese beschissene obere 100.000 US-Wegwerf-Gesellschaft wie ein Arsch auf einem Eimer. Überflüssige Sauerstoffatmer. Es gibt aber auch durchaus Bevölkerungsschichten die sich für Ihr Geld jeden Tag relativ krumm macht damit so ein Fettauge wie du oben frei schwimmen kann ohne sich zu bewegen.

Sich hinzustellen und zu behaupten das Apple Geräte für solche Leute zu teuer sind, denn die meisten sparen sich das wohl tatsächlich über Monate zusammen, ist einfach nur ein ganz ganz dummes Armutszeugniss.

Tut es einem natürlich nicht weh wenn sein von Papa gesponsortes iPhone runtergefallen ist, dann geh doch einfach zu Papa – er kauft gleich ein neues. Leute die für ihr Geld arbeiten tut das aber weh und sie versuchen daher so günstig wie möglich über die Reparaturrunde zu kommen.

Müsste man aber erst mal verstehen können..

Fakt ist das jedes Apple-Gerät selbst im Stundenlohn hochliegenden Deutschland zu reparieren wäre wenn dies überhaupt vom Hersteller erst mal möglich gemacht würde, stattdessen sind die Geräte verklebt, verlötet und so gebaut das eine Reparatur so gut wie nicht möglich sind.

Menschen die das können arbeiten zumeist bei einem zertifizierten ASP und haben oft auch entsprechende Vorbildung bzw. werden vom Arbeitgeber in die Lage versetzt eben solche Hardware reparieren zu können. Dennoch tauschen die nur Hauptplatinen. Kein Mensch lötet dort einen Chip aus.

Durchaus gibt es aber genügend andere Firmen und Privatversonen die in der Lage sind Mikrolektronik auch ohne Apple reparieren zu können weil sie eben wissen wie eine Lötmaschine funktioniert. Die besten Beispiele dazu sind Firmen die die sehr beliebten Grafikfehler bei Apple Notbooks für 200 Euro reparieren können, ohne für 750 Euro das ganze Logicboard zu tauschen. Das sind Spezialisten.

Es ist einfach ein unmögliches Verhalten solchen Menschen irgend etwas zu unterstellen oder an andere Hersteller zu verweisen. Davon abgesehen jagt dich Samsung u.a auch zum Teufel wenn sie der Meinung sind das du das Display absichtlich zerbrochen hast.

Aber das ist ja nur eine bestimmte Gruppe. Die wollen ja nicht ein Gerät mit bestimmten Funktionen und Sicherheit sondern was zum angeben. Und zwar möglichst billig. Das es dann aber mit der Angeberei auch vobei wäre, merken sie nicht.

Bin der gleichen Überzeugung, ich habe einmal günstig die Akkus tauschen lassen mit 2 Jahhre Garantie…. ein Problem nach 9 Monaten …. die Firma gab es nicht mehr…. Passiert mir nicht mehr

Apple ist ein reines Kartenhaus was irgendwann mal zusammenbricht

Ja sicher, die haben schon vorsorglich die Insolvenzverwalter kommen lassen!

Mann, Mann! Warum kaufen die Dauermeckerer nicht irgendeine olle Billigst-Android Gurke?!

Peter Zwegat wurde schon auf dem Apple Campus gesichtet

Noch schlimmer als die umverschämte, dreiste Reparaturpolitik seitens Apple ist die unerträgliche Herdenbildung blinder Schaafe in der Community, wo keine Kritik gegen Apple erlaubt ist.

Letzte Woche wurde mir meine Apple Watch Series 0 nach fast 3.5 Jahren kostenlos ersetzt von Apple. Solange die sowas tun, ist mit lang wie breit welche Probleme andere mit Apple haben. Da braucht man nichts schön zu reden! Voralpen dann nicht, wenn du hier ein Fass aufmachst wegen einem Problem, dass offenbar garnicht existiert.

Zusammengefasst: riesiges Theater wegen garnix…

„Zu Details hält sich Apple nachvollziehbarerweise zurück…“.

Das ist ‚Security by obscurity‘ und weder nachvollziehbar noch irgendwie gut!

Autoanalogie:

Albern fände ich es, mit einem Kombi in einem Sportwagenforum herumzustänkern.

Get a life!

Genau! ;)

Einen RS6 kann man durchaus als Sportwagen bezeichnen…

Mit dem RS6 kann MANN aber gut stänkern.

Mag sein. Genau genommen, kann man/frau mit jedem Auto sportlich fahren. Ob es sich dabei um einen Sportwagen handelt, steht dahin.

Im Übrigen ist das Sportliche genderneutral.

Ich nenne das „Gewinnmaximierung“

Wenn wir schon bei Autos sind, dann fällt mir ein, dass auch in dieser Branche eine freie Wahl der Werkstätten existiert, das wollten die Autohersteller damals auch nicht und dann wurde es Gesetz. Hab jetzt nicht recherchiert worauf das basiert, aber vermutlich ist das EU oder zumindest deutschlandweit auch für andere Branchen gültig, somit könnte auch diese Maßnahme von Apple, falls sie denn kommt, unzulässig sein.

Trotzdem lasse ich alles bei Apple machen und bin damit bisher immer am Günstigsten gelaufen, die sind oft kulant, z. B. habe ich schon zweimal einen Mac Akku umsonst, oder auch mal ein neues iPhone gegen ein altes getauscht bekommen. Beim letzten Batteriewechsel musste ich leider die Batterie zahlen :-(, dafür gabs aber für mein 2013 Macbook Pro im Tausch dann ein 2017er ;-).