Ohne Nutzerinteraktion

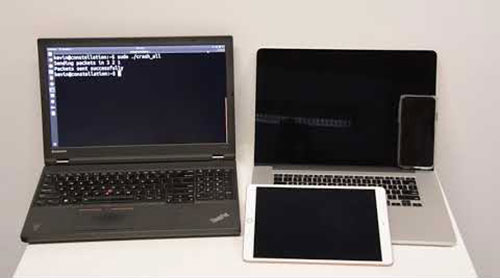

Im Video: WLAN-Angriff crasht Mac, iPad und iPhone

Spannend: Bis zur Ausgabe von iOS 12 und macOS Mojave ließen sich alle aktuellen Macs und Mobilgeräte Apples durch einen WLAN-Angriff crashen und neu starten. Um die Opfer-Geräte in die Knie zu zwingen musste der Angreifer lediglich im selben WLAN eingebucht sein nutzen.

Kevin Backhouse, der die Pufferüberlauf-Schwachstelle in Apples ICMP Pketverwaltungs-Code bereits am 9. August an Apple meldete, beschreibt in diesem Blogeintrag den Code, der zur Ausnutzung der Schwachstelle benötigt wird und demonstriert die Aggressivität des Exploits im eingebetteten Video.

In diesem Beitrag geht es um eine Heap-Pufferüberlauf-Schwachstelle, die ich im XNU-Betriebssystemkern von Apple gefunden habe. Ich habe einen Proof-of-Concept-Exploit geschrieben, der jedes Mac- oder iOS-Gerät im selben Netzwerk ohne Benutzerinteraktion neu starten kann. Apple hat diese Sicherheitsanfälligkeit als eine Sicherheitsanfälligkeit bezüglich Remotecodeausführung im Kernel eingestuft, da der Pufferüberlauf möglicherweise zur Ausführung von beliebigem Code im Kernel genutzt werden kann.

iOS 12 und macOS Mojave nicht mehr verwundbar

Die Schwachstelle CVE-2018-4407 wurde bereits Mitte September von iOS 12 und macOS Mojave adressiert – Apple kommuniziert den Bug jedoch erst seit Kurzem.

Eingebucht sein nutzen

Was soll dieser niveaulose Kommentar? Das ist doch offensichtlich ein Fehler gewesen. Ich glaube du würdest jedem einen Gefallen machen, wenn du ifun.de nicht mehr benutzen würdest…

Ja, was erlaubt sich dieser Mistkerl! Besitzt die Frechheit jemanden auf einen Fehler hin zu weisen, statt lobhuldigend jeden Fehler zu schlucken und seinen Teppich in Richtung iFun „Redaktion“ zum Gebet aus zu rollen.

Niveaulos ist einzig und alleine Dein Kommentar! Das war lediglich ein Hinweis auf einen Flüchtigkeitsfehler im Artikel der mit einem Zeitaufwand von 30 Sekunden Korrekturlesen hätte behoben werden können. Wer damit sein Geld verdient sollte diese kleinen Kniffe beherrschen. Fällt mir i.Ü. in letzter Zeit immer häufiger auf, nicht nur hier, sondern auch auf großen Nachrichtenportalen und macht definitiv nicht den besten Eindruck!

Man hätte es netter formulieren können! Man hätte netter auf den Fehler hinweisen können! Vielleicht in einem vollständigen deutschen Satz. Wäre das nicht besser gewesen?

Bestimmt in öffentlichen Netzen viel spannender denn ich selber lasse niemanden in mein Hauptnetz. Meine Gäste tummeln sich im Gästenetzwerk. Ob das sicherer ist??? Ich hoffe…:-D

Für die meisten Gästenetzwerke ist schon voreingestellt, dass dort eingebuchte Geräte untereinander nicht kommunizieren dürfen. Evtl. mal überprüfen. Sollte in dem Fall nicht möglich sein.

Das ist doch gar nicht schlimm. WLAN nutzt doch kein Mensch.

Hauptsache Mojave hat 70 neue lustige Emojies und neue Hintergrundbilder..

:->

in Mojave und iOS 12 ist es doch gefixt, oder verstehe ich die Meldung falsch?

@Art3emis hat den Artikel wahrscheinlich nur kurz überflogen und daher falsch interpretiert.

Also du hast es richtig gelesen, der andere nur die Überschrift.

Wenn jemand in meinem Netzwerk was falsches macht gibts Ohrfeigen. :D

Das scheint richtig zu sein, aber bis eben hierhin nicht..

Um so ärgerlicher das Apple bis dahin wieder schön die Füsse still gehalten hat.

Bitte Bezug zur aktuellen Lücke (bis iOS 12.0.1) im AWDL von Apples Netzwerk Stack herstellen/erwähnen. Dort ist pure Nähe für Absturz des anderen Gerätes ausreichend, kein gleiches Netzwerk. Ist ein Kombiangriff aus BLE und WLAN. Siehe https://owlink.org/2018/10/30/crashing-ios-12-devices-remotely-via-wifi.html und deutlich schwerwiegender.