Zwei neue M1-Varianten aufgetaucht

Auch Apple-Prozessoren können Malware nicht stoppen

Auch die neuen Macs mit integriertem Apple-Prozessor bleiben vor Malware nicht verschont. Innerhalb der vergangenen zwei Wochen wurden zwei neue Angriffsszenarien bekannt, die beide direkt auf Rechner mit Apples M1-Prozessoren abzielen. Als besonderes Problem in diesem Zusammenhang könnte sich herausstellen, dass die neuen Apple-Rechner ein noch recht junges Ziel für Schadsoftware darstellen und die Erkennung daher teils weniger einfach ist, als von „klassischen“ Mac-Systemen her bekannt.

Diese Einschätzung teilt der Sicherheitsforscher Patrick Wardle in seinem Artikel über die erste als für Apple-Prozessoren „optimierte“ Malware mit Namen GoSearch22. Es handelt sich hierbei um eine Adware-Erweiterung für Safari, deren Entwicklerzertifikat mittlerweile zwar von Apple zurückgezogen wurde, die sich zuvor jedoch den bisherigen Erkenntnissen zufolge erstmals Besitzer auf Rechnern mit Apple-Prozessoren eingenistet hat.

Wardle zufolge sei die Erkennung solcher Schadsoftware auf den neuen Apple-Rechnern besonders deswegen problematischer als bisher, weil bei der Analyse gefährdender Anwendungen auch die ebenfalls auf M1-Rechnern lauffähigen iOS-Apps berücksichtigt werden müssen und es hier insbesondere bei einem Zusammenhang zu Jailbreaks oder bekannter iOS-Malware oft zu Fehlerkennungen komme.

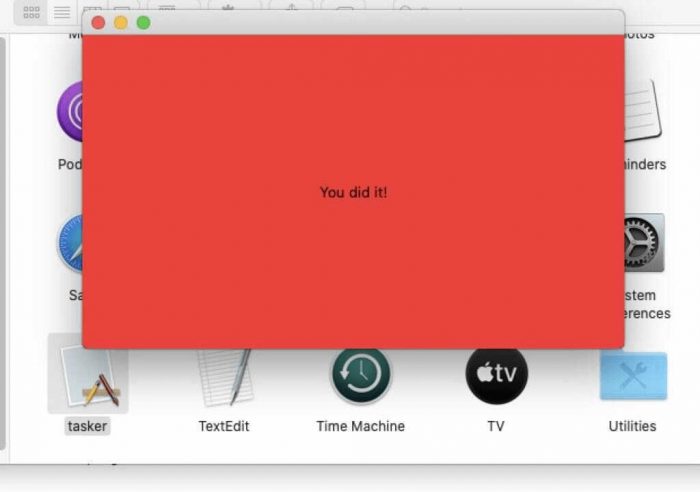

„Silver Sparrow“-Malware auf M1-Mac (Bild: Red Canary)

Während der Bericht von Wardle aus der vergangenen Woche noch vergleichweise harmlos klingt, bereitet eine neue, Entwicklern zufolge auf rund 30.000 Macs gefundene Malware-Variante den Sicherheitsforschern Kopfzerbrechen. Die Silver Sparrow genannte Software sitze von den Nutzern unbemerkt auf infizierten Rechnern und warte auf weitere Befehle von einem stündlich abgefragten Kontrollserver.

Bislang sei dabei nicht nachvollziehbar, ob und falls ja, welche Schadfunktionen die Malware ausführen könne. Allerdings sei die Verbreitung bemerkenswert, die befallenen Rechner finden sich in 153 Ländern um den Globus, darunter insbesondere die USA, Großbritannien, Kanada, Frankreich und Deutschland.

Auch wenn aktuell keine direkte Bedrohung durch den neuen Fund erkennbar ist, die Erkenntnisse der vergangenen Wochen zeigen, dass auch Apples neue Hardware-Plattform keinen umfassenden Schutz vor Malware bietet. Die Apple-Prozessoren stellen lediglich eine neue Bühne für den Wettlauf zwischen seriösen Hard- und Software-Anbietern und Malware-Programmierern bereit.

Wäre interessant gewesen zu erfahren, ob sich die Malware von selbst ohne Zutun des Users installiert, oder ob man selbst auf dubiosen Seiten surfen oder etwas downloaden muss, um den Computerschädling zu bekommen.

Allerdings. Für die letzte „iPhone Hacks“ musste man gefühlt auch bei Vollmond ein entsperrtes Windowsphone mit Admin rechten in einen iPhone Rahmen schrauben und mit Recovery Stick booten während es an einen Quantencomputer angeschlossen ist ..

Sehr krativ ;-)

Sehr kreativ ;-)

Sehr langweilig…nur weil das Applesystem aufgrund seiner Verbreitung unlukrativ ist…

Sehr kreativ +1

Das hartnäckigste und zugleich dümmste Argument, seit es Viren für Windows gibt.

Mein Kommentar bezog sich auf @Jörch

Ist aber so. Man investiert keine Arbeit mit der man mit viel Aufwand 100.000 Rechner infizieren kann wenn man mit sehr viel weniger Aufwand 10 Millionen infizieren kann.

Nun wird in den letzten Jahren das Apple System verbreiteter und MacOS scheinbar auch anfälliger, so das auch hier in Zukunft mit deutlich mehr Schadsoftware zu rechnen sein wird als in der Vergangenheit.

Und je länger Apple User glauben von sowas verschont zu sein, desto einfacher wird das in Zukunft für die Entwickler sein.

Meinst du um ein iPhone zu hacken?

Wichtige Infos fehlen:

Wie kommt die Malware auf den PC, von selbst oder muss der Nutzer hierzu etwas herunterladen?

Was passiert mit dem pc, welche Daten werden abgegriffen?

Wie kann der Nutzer es verhindern ?

Es läuft zumindest über ein „updater.pkg“ was nicht aus dem AppStore kommt.

Insofern scheiden für viele schon mal die Nutzer ohne Adminrechte aus bei richtiger Konfiguration.

mehr stand halt nicht in der Pressemitteilung. In allen Apple Newsportalen stand es genau so. Der Text wird halt ein bissl gedreht, aber im Grunde überall gleich.

Da die M Prozessoren ja auch ganz regulär x86 Code mittels Rosetta ausführen können, hätte es mich jetzt auch stark gewundert, wenn das irgendeinen Einfluss auf Malware gehabt hätte.

Ich gehöre bislang auch noch zu der „das ist nen Mac, da passiert schon nix“ Fraktion….Vielleicht wirds langsam aber doch mal Zeit sich auch als Mac User mit Antiviren Software zu befassen.

Hier handelt es sich aber um nativen M1 Code.

Ne. Der Quelle ist zu entnehmen das es JavaScript ist, was wiederum vom Safari nativ ausgeführt wird. Die Malware an sich war aber nicht explizit M1-spezifisch geschrieben.

Identifying Native M1 Code

As I was working on rebuilding my tools to achieve native M1 compatibility, I pondered the possibility that malware writers were also spending their time in a similar manner. At the end of the day, malware is simply software (albeit malicious), so I figured it would make sense that (eventually) we’d see malware built to execute natively on Apple new M1 systems.

Before going off hunting for native M1 malware, we need have to answer the question, “How can we determine if a program was compiled natively for M1?” Well, in short, it will contain arm64 code! OK, and how do we ascertain this?

One simple way is via the macOS’s built-in file tool (or lipo -archs). Using this tool, we can examine a binary to see if it contains compiled arm64 code.

Malwarebytes

Wie lässt sich feststellen ob man ihn hat?

Malware und Virensoftware etc.. gibt es für alle Systeme

Also der Titel ist schon etwas „irreführend“. Hier gehts ja nicht um einen Schadcode der durch einen Sicherheitsfehler im M1 ausgeführt wird sondern um die Tatsache, dass nun auch Schadcode für den M1 compiliert werden konnte (wieso auch immer das ein Wunder sein soll).

Eintrudeln tut das wieder einmal durch eine vom User heruntergeladene Software, die in einer anderen Software als Trojaner agiert. Sprich: Safari auf dem M1 und das darunter liegende OS hat ein Problem, sofern hier erweiterte Benutzerrechte fällig werden. Wenn es nur darum geht, eine Software zu installieren, die dann unter Userrechten dem seine Daten von der Platte schrubbeln könnte, das klingt nach dem „Virus-für-Arme“: Bitte installieren sie mich.

Schlimmer wären M1 Sicherheitslücken, die zu einem Bruch führen.

Zu einem Bruch? Was meinst du damit?

Das heißt, dass z.B. ein „illegal opcode“ oder irgendeine Kombination zu einem Sicherheitsproblem führt, wie es z.B. in den älteren Sicherheitschips der Fall war wodurch die CPU Befehle ausführte, für die der User keine Berechtigung hätte. Sprich: Es es ein „Hardwaresicherheitsbug“ wäre.

Hier haben wir aber eher „Dummheit des Anwenders“ Sicherheits Bug in dem der eine Software herunterlädt, die mal mit der CPU nichts zu tun hat. Damit könnte man auch einen 68000’er oder einen 6510 als „unsicher“ betiteln.

Genauso sehe ich das auch. Eine CPU ist eine CPU, ob ARM oder x86 basiert spielt ja im Grunde keine Rolle. Wenn der (Schad-)Code für die passende Plattform kompiliert ist, dann macht eine CPU nur ihren Job. Solange keine Fehler in der Architektur der CPU genutzt wird, ist das hier doch keine neue Erkenntnis.

Adware, die der User selbst installieren muss, wird es immer und auch für jedes OS geben. Dass diese Adware jetzt nativ auf den M1 läuft, ist eigentlich auch nur eine Frage der Zeit gewesen.

https://redcanary.com/blog/clipping-silver-sparrows-wings/

Hier stehen die Details zur Malware. Am Ende des Artikels kann man Hinweise finden welche die Malware hinterlässt.

Indicators of Compromise

In Versions 1 & 2

~/Library/._insu (empty file used to signal the malware to delete itself)

/tmp/agent.sh (shell script executed for installation callback)

/tmp/version.json (file downloaded from from S3 to determine execution flow)

/tmp/version.plist (version.json converted into a property list)

Das Problem ist doch, das Apple dem Nutzer immer vielfältigere „Nutzerlebnisse“ bieten will und der Kunde es dankend annimmt (und auch fordert). Je mehr Funktionen in einer Sache stecken, desto mehr Möglichkeiten für Fehler oder Angriffe sind vorhanden.

+1

Nicht ganz das Thema, aber auch nicht ganz off-topic:

Sollte man sich sorgen, wenn VirusTotal bei einem Check „OS X Sandbox: EVADER“ als Meldung ausgibt, wenngleich „No engines detected this file“ ebenso der Fall ist?

Könnte eventuell ein False-Positive sein. Oder eine noch unbekannte Signatur eines Schadhaften Codes, der ein bestimmtes Verhalten an den Tag legt und damit die Heuristik triggert die zur genannten Meldung führt.

Herzlichen Dank, Sebo069! :)

Das klingt doch eher nach Effekthascherei von selbsternannten Experten.

Dar Mac war und ist dank Apples Weitsicht sicherer als alle anderen Systeme. Da braucht man als User sich nicht weiter kümmern. Dafür zahlen wir ja auch mehr.

+1

S. U. Mit entsprechender Vorsicht gilt das auch mittlerweile für MS-Systeme. Seit 10 Jahren nicht ein einziges Problem. Nutze das Surface aber auch nicht zum Freizeit-Surfen.

Das sind Sprüche von alten Apple Hasen, die auch im Jahre 2021 immer noch nicht umdenken. Das Apple so sicher war, liegt daran dass sie lange Zeit nur eine kleines Nischenprodukt hergestellt haben. Da hat es kaum Angreifer Interessiert entsprechende Lücken zu suchen und dann auch auszunutzen.

Durch die hohe Verbreitung von iOS Geräten, steigt auch der Bedarf an den Macs und so lohnt es sich Mittlerweile für Angreifer nach Lücken zu suchen und diese eventuell auch dann in großen Still auszunutzen.

Anhang:

Sicherer wird es bei Apple erst dann wieder, wenn macOS wirklich sich immer mehr abschottet und zu einen iOS mutiert. So dass nur noch über den Mac App Store Anwendungen installiert werden können.

Solange Apple diesen Schritt nicht geht, werden immer wieder Lücken gefunden werden können und auch auch ausgenutzt.

Gut zusammen gefasst.

Als die neuen Prozessoren erschienen, habe ich (wie bereits mehrfach hier dargestellt) mir ein Surface Laptop 3 für Bank und Steuersoftware geholt. Mein MacBook Pro mit Intel Prozessor habe ich noch für Account und Consumer Bereich. So schön der tolle M1 auch sein mag. Für professionelle Anwendungen braucht der noch mindestens drei Jahre. Und ich muss Arbeiten mit den Dingern. Und nicht unfreiwillig zum kostenlosen Testen für Apple.

Was genau kannst Du mit dem M1 nicht arbeiten?

Ich will mir auch einen kaufen, allerdings zum arbeiten…

Für meine Finanzsoftware benötige ich Windows mit einer VM. Ohne Intel läuft das wohl nicht mehr.

Naja. Es gibt auch gewisse Finanztools welche via Rosetta funktionieren. Bei dir klingt es eher, als ob es keine OSX Version des Tools gibt. Ich persönlich habe mittlerweile eine VM auf meiner NAS (zwar für Linux, geht aber auch für Win10). Synology oder QNAP haben entsprechende Geräte. Da ich das NAS sowieso brauche, muss ich mir nicht extra ein weiteres Gerät kaufen. Gamen liegt nicht drin, aber auch hier bin ich mit GeForceNOW am Testen und bisher bin ich ganz zufrieden, spiele aber auch keine grossen Multiplayer und habe eine stabile und schnelle Leitung.

Hallo Jörg,

achte mal auf die aktuellen Berichte über die hohe Belastung von SSDs in neuen M1 Macs.

M. e. sollte man einen Kauf noch zurückstellen.