Offen wie ein Scheunentor

Sicherheits-GAU in macOS High Sierra: „root“-Login mit leerem Password möglich

Eine massive Sicherheitslücke in Apples aktuellem Desktop-Betriebssystem dürfte zur Stunde nicht nur Cupertinos Entwickler und Manager in Aufregung versetzen, sondern auch zahlreiche Systemadministratoren in Schulen, Banken, Unternehmen und Universitäten um den Schlaf bringen.

Anders als viele der bislang bekannt gewordenen, gravierenden Schwachstellen von macOS High Sierra 10.13 – aus dem Stegreif fallen uns das Passwort-Debakel des Festplattendienstprogramms und der kennwortfreie Schlüsselbundzugriff ein – wurde das Zero-Day-Exploit nicht auf vertraulichem Wege an Apple übermittelt und bereits behoben, sondern auf dem Kurznachrichtenportal Twitter veröffentlicht.

„root“-Login mit leerem Password

So ist dem Software-Entwickler Lemi Orhan Ergin aufgefallen, dass macOS High Sierra die Autorisierung des „root“-Nutzers mit einem leeren Passwort einfach abnickt – man muss es einfach nur versuchen.

Ein schwerwiegender Bug, den ihr einfach selbst nachvollziehen könnt. Öffnet die Systemeinstellungen, wählt hier den Bereich „Benutzer & Gruppen“ und klickt dort auf das Vorhängeschloss unten rechts im Fenster.

Anstatt die Autorisierung nun mit einem eurer vorhandenen Nutzer-Accounts durchzuführen wählt ihr den Benutzer „root“, lasst das Passwortfeld leer (klickt dieses aber einmal an) und versucht anschließend den Button „Schutz aufheben“ zu aktivieren. macOS High Sierra lässt euch nun einfach gewähren lassen. WTF?

Selbst Fernzugriff möglich

Ersten Erkenntnissen aus der Developer-Community nach, erstellt macOS High Sierra beim Absenden des oben beschriebenen Login-Formulars einen root-Account ohne zugewiesenes Passwort und räumt diesem die volle Kontrolle über das System ein. Ein Bug, der sich auch nach einer Remote-Verbindung zu entfernten Rechnern ausnutzen lässt.

Selbsthilfe bis Apple nachlegt

Da Cupertino selbst – aktuell noch bis über beide Ohren mit der Fehlerbehebung von iOS 11 beschäftigt – wohl einige Zeit benötigen wird, ehe die Schwachstelle mit einem „Update außer der Reihe“ adressiert werden kann, seid ihr gut damit beraten selbst Hand an verwundbare Systeme zu legen.

Erste Tipps gibt Apple bereits in dem frisch veröffentlichten Support-Dokument HT204012.

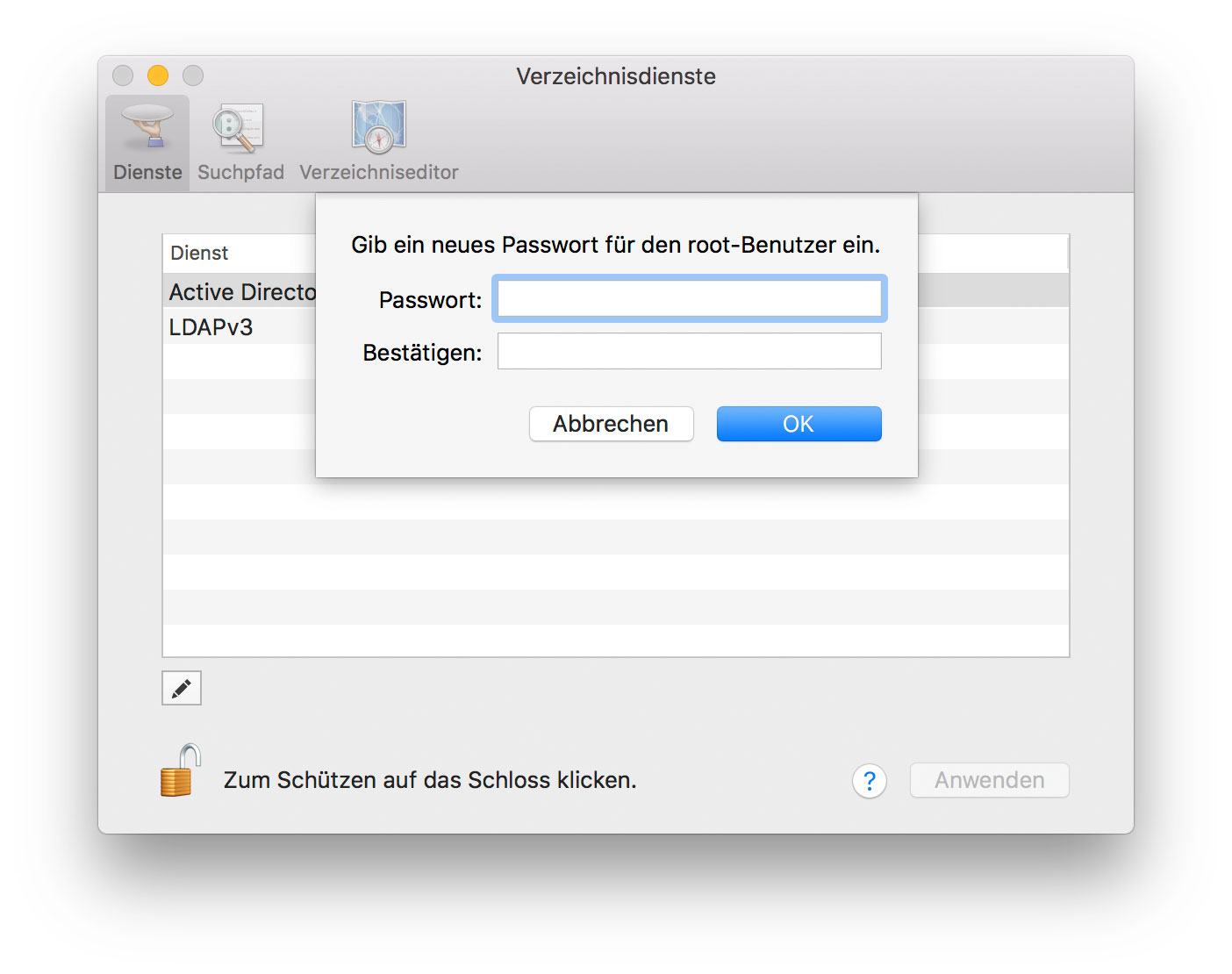

Hier bietet sich zum einen die Deaktivierung des Gastnutzer-Accounts an, zum anderen solltet ihr dem vom System erstellten „root“-Account ein starkes Passwort zuweisen. Öffnet dazu die „Verzeichnisdienste“ („Systemeinstellungen“ > „Benutzer & Gruppen“ > Anmeldeoptionen > „Netzwerkaccount-Server verbinden…“ > „Verzeichnisdienst öffnen“), klickt auf das Vorhängeschloss und wählt dann aus dem Verzeichnisdienste-Menü „Bearbeiten“ > „root-Passwort ändern…“. Macht dies am besten jetzt!

Derzeit scheint der Fehler nicht nur in der aktuellen Betriebssystemversion macOS High Sierra 10.13.1 sondern auch in der aktuellen Beta von 10.13.2 vorhanden zu sein und gestattet unberechtigten Anwendern den Vollzugriff auf alle Inhalte entsprechender Systeme.

Mit Dank an Daniel, Stephan und Vio!

Wenn man nicht wild rumklickt sondern einmal in das leere Passwort Feld klickt funktioniert es auch problemlos direkt.

Habe das Gif oben mal durch eine saubere Variante ausgetauscht, die dies deutlich macht. Merci.

Achtung, ich würde dem Benutzer root kein Passwort vergeben. Evtl. gibt es deshalb dann Probleme bei Updates, wenn Apple ein Fix für diese Sicherheitslücke zu schließen. Besser ist wo von Apple beschrieben das Konto root zu deaktivieren. Dies steht auf folgender Seite von Apple, wie man root deaktiviert:

https://support.apple.com/de-de/HT204012

Es ist ein neues Feature: Click to unlock! ;)

https://twitter.com/JonyIveParody/status/935637610667659264

Nach lokalen Tests scheint Apples im Hilfedokument beschriebene Möglichkeit das Benutzerkonto root zu deaktivieren doch nicht zu funktionieren. Nach eigenen Tests konnte ich weiterhin die Systemeinstellungen als root ohne Passwort wieder entsperren (dabei vorher in das leere Passworteingabefeld klicken). Mit diesem grafischen Verzeichnisdienstkonfigurator konnte ich root ein Passwort vergeben. Evtl. ist es das Gleiche wie im Terminal die Eingabe von „sudo passwd“. aber die Interna des Betriebssystem kenne ich nicht genau. Jedoch hat Apple die grafische Änderungsmöglichkeit implementiert, wodurch man zuversichtlich sein kann, dass eine solche Änderung vermutlich keine unvorhergesehenen Probleme bereitet. MacOS basiert zwar auf FreeBSD Unix, aber was Apple dort intern alles verändert hat, ist zum Großteil natürlich Betriebsgeheimnis, weshalb nicht sicher ist, ob der vor allem durch Unix und Linux bekannte Befehl „sudo passwd“ eine von Apple berücksichtigte Änderung vornimmt.

Also: Reines Deaktivieren des Kontos root reicht nicht. Man sollte es wie von Apple beschrieben grafisch das Passwort ändern (ein Mal in das leere Passwortfeld klicken reichte bei meinem Test nicht, aber nach dem zweiten Versuch und klicken in das leere Feld wurde der passwortlose root akzeptiert).

Bzgl. Apple: Vorsicht mit den unsinnigen Schuldzuweisungen! Es kann durchaus sein, dass sie ein root ohne Passwort probierten. Aber der Quality Assurance dachte anscheinend, dass da kein Fehler sei, da sie nicht in das leere Passwortfeld klickten. Also kann man nicht auf Apple hauen und bezichtigen, dass sie eine schlechte Arbeit täten. So ein Fehler kann jedem passieren, der damit natürlich nicht rechnet.

@fantastic: Dein letzter Absatz ist sinnloses Fanboy-Gequatsche. Natürlich darf so etwas nicht passieren! Der älteste Fehler der modernen Benutzerverwaltung: root bekommt ein schwaches oder kein Passwort. Geht einfach mal garnicht.

Das ist so offensichtlich das es nach Sabotage riecht.

nice ;-)

@Herbert: Was redest du für ein sinnloses Zeug? Dieser Fehler ist in der Programmierung natürlich möglich. Die Qualitätssicherung stellt zwar durch Überprüfen sicher, ob es zweckgemäß zumindest ausreichend genug implementiert wurde. Da dieser Fehler sich erst durch das Klicken in das leere Passwortfeld und sonst nicht sofort äußert, ist verständlich, das leider ein so schlimmer Fehler durchrutschen kann. Das hat nichts mit angeblichem „Fanboy-Gequatsche“ zu tun. Hüte deine Zunge!

@fantastic

Setz deine rosarote Apple-Fanboy-Brille ab… Herbert hat definitiv Recht!

„…Quality Assurance dachte anscheinend, dass da kein Fehler sei…“:

Nein!

Ich habe selbst mehr als 10 Jahre in der QA gearbeit und bin nun seit ebenfalls knapp 10 Jahren Softwareverifizierer. Ungenügende Spezifikation oder schlichtweg schlechte Entwickler/Tester produzieren so ein Ergebnis.

Solche Fehler dürfen einfach nicht passieren, da es faktisch nichts Neues/Unbekanntes ist. Hier hat man nicht ausreichend getestet bzw. nur gegen eine vermeintlich ungenügende Spezifikation.

.

„…Vorsicht mit den unsinnigen Schuldzuweisungen…“:

Ebenfalls Nein:

Es ist keine unsinnige Schuldzuweisung. Apple Entwickler/Verifizierer/Validierer/sonstige QA haben auf ganzer Linie versagt. Interfacefehler können passieren, beeinträchtigen meisten nicht die Sicherheit, aber DAS …

.

Sorry, sogern ich Apples Produkte mag und nutze, ist die massive Kritik hier völlig berechtigt.

Hehe, Popcorn steht bereit *..*

@“Commander“: Wer nur beleidigen kann (und lediglich einem Beleidiger subjektiv Recht gibt), der kann nicht besonders intelligent sein. Mit solchen Leuten rede ich nicht mehr.

@“Herbert“: Für dich gilt das Gleiche wie für @“Commander“. Da ich mich nie intensiv mit QA beschäftigt habe, kann ich nicht sagen, ob die QA so schlecht war. Es war ein unglücklicher Fehler, der zu diesem unerwarteten teilweise enormen Problem führte, falls nicht jemand sowieso für root ein Passwort gesetzt hatte. Wenn es schon gesetzt wurde (was durchaus einige tun), würde sich dieser Fehler für sie nicht auswirken. Deshalb bezweifle ich, dass du in einer QA gearbeitet hast und behauptest dies hier, nur um vertrauenswürdiger zu erscheinen. Aber mehr rede ich nicht mehr mit dir.

@fantastic: „…Wer nur beleidigen kann…“

Ich glaube, du brauchst Hilfe. Es wurde nirgendwo jemand „beleidigt“, sondern lediglich festgestellt, dass du ein Apple-Brille aufhast und grob fahrlässige Fehler deiner Religion verteidigst. Vielleicht liest du dir die Texte nochmal genau durch.

Bzgl. meiner QA-Tätigkeit: Es ist mir egal, ob du mir glaubst. Ich wollte dir nur mitteilen, wie solche Fehler entstehen und dass dieser Fehler eindeutig Schlamperei seitens der Entwicklung war. In meinem Alter habe ich es bestimmt nicht mehr nötig, sich als vertrauenswürdig vor einer anonymen Internet-Community zu profilieren. Das hat die Zeit im realen Leben schon längst geschafft.

Also ich habe ein root Passwort seit über zehn Jahren auf dem Mac. Warum sollte das einem Update von Apple im Wege stehen?

Bei mir hat High Sierra schon nach dem zweiten mal den Zugang gewährt. Unfassbar!!

Ohne jetzt zu viele Teller im Porzellanladen zu zertrümmern, gut, dass ich noch nicht geupgraded habe…

Das ist ja krass mit den Zugriff…

Oder man hat seinen Mac von vornherein mit einem root-Passwort ausgestattet, weil man selber die Rechte braucht ;)

Wenn man dies weiß, kann man auch selbst das Benutzerkonto root deaktivieren.

root sollte niemals deaktiviert werden. Gib nicht solche falschen Tipps, wenn du nicht weißt, welche gravierenden Auswirkungen dies auf die OS Syícherheit hat!

.

Gezeichnet ein Sys-Admin…

Wo steht, dass Root nicht deaktiviert werden sollte? Bei Unix- und Linux-Servern mache ich dies natürlich nicht (und weiß auch nicht, ob dies dort geht). Was für einen Sinn hat es, dass Apple dies sogar als grafische Möglichkeit anbietet?

An alle anderen: Wo oben ich schrieb, reicht das Deaktivieren nicht aus, da dies scheinbar laut meinen Tests nicht funktioniert. Man kann aber wie von Apple beschrieben grafisch das Passwort von root ändern. Das würde ich bevorzugen, da es evtl. mehr macht als das „sudo su -n; passwd“ im Terminal macht (es wurde von Apple implementiert und daher werden sie sicherlich Änderungen in dieser Form bei Updates berücksichtigen).

TheVision

Default-Einstellung von MacOS ist, dass root deaktiviert ist. Daher ist die Aussage, dass root nicht deaktiviert werden sollte ziemlich weit hergeholt.

@McHep: root ist nicht deaktiviert, sondern nur nicht sichtbar. Wenn root vollständig deaktivert wäre, könnte man ihn für nichts nutzen.

TheVision

Ich zitieren einfach Apple:

Mit dem root-Benutzeraccount können Mac-Administratoren Aufgaben durchführen, die Zugriff auf weitere Systembereiche erfordern.

Der Benutzeraccount mit der Bezeichnung „root“ ist ein spezieller Benutzer mit Lese- und Schreibzugriff auf weitere Systembereiche, unter anderem Dateien in anderen macOS-Benutzeraccounts. Der root-Benutzer ist standardmäßig deaktiviert. Wenn Sie sich mit einem Administratoraccount bei Ihrem Mac anmelden können, dann können Sie auch den root-Benutzer aktivieren, sich anschließend als root-Benutzer anmelden und Ihre Aufgabe durchführen.

https://support.apple.com/de-de/HT204012

Deswegen muss man auch, wenn man den root-Account ueber die Einstellungen aktiviert zwingend ein Passwort vergeben. Mir scheint, Sie sollten sich nochmal mit den eigentlichen Standard-Einstellungen befassen.

@“McHep“: Du gibst dir selbst gerade unrecht mit der Apple-Seite, die ich zuerst aufgeführt wurde. Dort wird davon ausgegangen, dass root deaktiviert ist. Wenn root deaktiviert ist, macht es eigentlich nichts aus, ob root ein Passwort hat, oder nicht. OpenBSD Unix deaktiviert root für den SSH Deamon. Lokal deaktiviert OpenBSD root nicht, weshalb man dort sowieso dem Konto ein Passwort vergeben sollte (oder muss, da dies der Konfigurationsassistent verlangt). Also zeige mir bitte, wo Apple behauptet, dass root nicht deaktiviert sein darf?

Fantastic

TheVision hatte in seinem Kommentar die Aussage getroffen, dass der root-Account NIE deaktiviert werden sollte. Und dieser Aussage habe ich widersprochen. Ich habe nie gesagt, dass root nicht deaktiviert werden sollte oder kann. Von daher an Sie die Bitte, den Thread hier nochmals durchzulesen, dann können Sie meine Aussagen besser nachvollziehen. Manchmal hilft sowas.

WTF? Genau das dachte ich mir auch. Absolutes No-Go. Das ist nicht nur peinlich, sondern zusehends bestimmt auch Ausschlusskriterium für so manche Kunden. Man fragt sich echt, wie so etwas einer Firma dieser Dimension passieren kann. Meines Erachtens gibt es dafür keine Entschuldigung…

Das ist ja der SuperGau. Was macht Apple bloß? Nur noch Software Fehler was Apple abliefert.

…..die Hardwarefehler nicht zu vergessen!

Das ist in der Tat ein SuperGau!

Ich bin nachgerade sprachlos…

WTF? Der Login als Sys Admin funktioniert auch. Ach du scheiße :D da hat aber einer richtig gepennt.

Mit Windows wäre das nicht passiert ;) da gibt es keinen root

Aber den Administrator du Hecht

Ironie nicht erkannt?

Das war keine Ironie. So wird hier argumentiert. Win iOS

Das Konto Administratori Windows ist generell deaktiviert. Schreibt bitte keinen Unsinn.

stimmt, root ist viel zu weit im Boden verwurzelt. Windows ist fortschrittlicher und öffnet die Fenster :D

Zum Glück habe ich nur Windows

kennst du wen…..wen interessiert´s

Im Moment scheinen in Cupertino echt Köpfe zu rollen. Zumindest gibt es schon mal den offiziellen Support doc https://support.apple.com/en-us/HT204012

Merci, ist jetzt oben im Text mit verlinkt.

Achtung Verschwörungstheorie: Könnte es nicht sein, dass solche „Fehler“ für die Geheimdienste eingebaut werden?

Achtung: Theorie von einem der echt keine Ahnung hat.

Und man würde in dem Fall nicht einfach ein Standardpasswort nehmen, damit es nicht auffällt? ^^

(Selbst, wenn dem so wäre)

Meinst du so wie in iOS damals mit „alpine“? ;)

Wirklich nur noch peinlich, was sich Apple in den letzten Jahren so leistet. Bei den Milliardengewinnen muss es doch möglich sein, vernünftige Teams zusammen zu stellen, die ein Projekt ordentlich im Sinne des Anwenders auf die Reihe kriegen.

Aber Shareholder Value geht halt vor Customer Care.

Autsch! Das ist ja echt mal eine peinliche Geschichte! Unvorstellbar was dieser plumpe Fehler für eine Tragweite hat. Hoffentlich fixen die es umgehend. Welch ein Imageverlust, Mitbewerber werden es gnadenlos für sich verwenden. Gerade Firmenkunden werden wieder vor den Kopf gestoßen.

Naja, auf jeden Fall wurden da jetzt einige Apple-Ingenieure wachgerüttelt. Vermutlich war es aber ein Flüchtigkeitsfehler einer einzelnen Person, wenn man den neulich veröffentlichten Berichten glauben darf, arbeiten häufiger nur 1-2 Leute an einzelnen Softwarebereichen.

Wenn man bedenkt unter welchem Druck diese stehen, da passieren eben auch mal Fehler. Hier hätte aber sicherlich eine ordentliche Qualitätssicherung und Tests bereits geholfen.

Genau. Wahrscheinlich ist es ein Fehler einer einzigen Person (wie bei all den vielen anderen Fehlern). Trotzdem ist es nicht die Schuld dieser Person, sondern die Schuld liegt in den Unternehmensprozessen. Projektmanagement, Qualitätssicherung etc. sind die Aufgabe der Manager, die offensichtlich bei Apple versagen.

So ein Software Versager Laden. Alles buggy, altbacken, ungepflegt… zum Weinen. Wie es in Sachen Software besser geht, zeigt zum Beispiel Google.

Also ich habe High Sierra installiert, aber keinen root aktiv, müsste den erst aktivieren?

is das normal?

Kann auch nichts mit root und leerem Passwort freigeben.

Sollte ich root aktivieren und ein passwort setzen? oder reicht der deaktivierte root?

Der root ist da und führt ein Schattendasein. Das einzige was hilft ist dem root ein Passwort zu geben https://support.apple.com/en-us/HT204012

Um mal das gefährliche Halbwissen hier ein wenig aufzuklären: Mittels dieser Schwachstelle ist es zu keinem Zeitpunkt möglich, sich als user root anzumelden (wie den auch, der ist standardmäßig deaktiviert). Der Fehler besteht darin, dass die Systemeinstellungen den deaktivierten root user falsch behandeln und es somit möglich ist, die Systemeinstellungen Benutzer & Gruppen durch Eingabe von root mit leeren Passwort zu entsperren. Dort könnte ein lokalen Angreifer beliebige Benutzer mit Admin Rechten anlegen. Es ist aber zu keiner Zeit möglich diesen Fehler aus der ferne noch durch ein lokal laufendes Programm mittels Scripten auszunutzen. Der Fehler kann ausschließlich von einen realen Person = lokalen Angreifer ausgenutzt werden, der Zugang zu einen entsperrten mac erlangt. Mit diesem Fehler kann zum Beispiel ein Benutzer mit nur eingeschränkten Rechten sich einen beliebiges Adminkonto erstellen, was vor allem für Institutionen wie Schulen schlimm ist. Privatanwender sind aber kaum betroffen, da diese für gewöhnlich einen entsperrten mac nicht einfach so in fremde Hände fallen lassen.

Jetzt hast du mit deinen ganzen Fakten allen den Spaß verdorben, es schaukelte sich so schön hoch ;)

Spaß. Guter sachlicher Kommentar d

Lokal ist hier aber falsch – im Text ist auch angemerkt, dass es auch über Fernzugriff funktioniert

SSH Zugang geht auch.

Im Terminal geht es auch

Aber das ganze ist erst auszunutzen wenn ein Angreifer an meinem Gerät sitzt.

Also Ball flachhalten Jungs ;)

Nein das heißt jede Böse Anwendung kann sich einfach mit dem Root Benutzer anmelden sowas kannst du auch mit Apple Script schrieben

Falsch (siehe langer Kommentar weiter oben)

Sag das mal den Leuten mit geklautem Macbook.

Hahahahaaha

Es geht ja nicht um DEIN Gerät, auch wenn das schon schlimm genug wäre. Es geht wie beschrieben vor allem um Firmenkunden, Schulen etc., für die das ein ganz großes Problem darstellen kann.

Oder per Apple Remote Desktop darauf zugreift.

wieso wird sowas nicht in den Betas entdeckt, gibts es überhaupt Beta-tester oder istbdas nur ein Marketing gag

Da kann man noch so oft bugs posten, es kümmert sich seitens Apple keiner drum

Habe ich mit iOS auch genau so empfunden. Es scheint keine Sau zu interessieren, welche Bugs gemeldet werden.

Von den Leuten im (Public) Beta Programm hat es offenbar keiner bemerkt.

Also gerade mit Sierra probiert und da klappt das nicht.

Never change a running system :-D

Shame! Shame! Shame!

Der Glanz von Apple ist Geschichte. Unglaublich!

Nö, sie glänzen doch – jetzt gerade auf Hochglanz poliert.

Damals haben sich viele über den Patzer von Outbank beschwert, aber dieser Patzer von Apple hat ganz andere Ausmaße.

:-/

Genau wegen sowas mache ich seit 3-4 Jahren keine Upgrades mehr bevor nicht mindestens ein halbes Jahr ins Land geht … die 15 Jahre davor war es problemlos möglich ohne nachzudenken dass zu machen. Kann mich euch nur anschließen:

Apple, Apple, Apple

bei mir klappt es nicht bei highsierra

klappt in jedem fall mit „enter“.

Terminal:

$ sudo passwd root

Und bitte nach dem ändern auch notieren :)

^^

Gibt es eigentlich bei Apple noch irgendein Stück Software, was tatsächlich durch die Validierungsphase läuft und diese auch meistert? Oder wird eh nur noch sofort nach der Implementierung, sobald alle Funktionen halbwegs funktionieren, released?

Großartig, genau pünktlich, als mein MacBook heute im Urlaub in der Dominikanischen Republik geklaut wurde und ich wenigstens meine Daten in Sicherheit wägte…falls jemand nen Tipp hätte, wär ich dankbar! Hab via mein iPhone finden MacBook löschen aktiviert…

Das ist mies :(

Mies, dass er es löschen will oder dass es geklaut wurde ?

Tipp fürs nächste MB: setz vor den Ferien das Firmwarepasswort und verschlüssle deine Platte(n).

Das sind so Kleinigkeiten, die können eben einfach mal passieren

:-)

Da hätte Steve alle Farben des Regenbogens im Gesicht durchgemacht…

War sicher nicht alles besser mit ihm, aber wenigstens ging es nicht ausschliesslich um’s schnelle Geld.

Ich bin leider zu der Erkenntnis gekommen, dass Apple außerhalb des Kreativ Bereiches nicht für professionelle Zwecke einsetzbar ist. Als Anwalt befinden sich auf meinem MacBook sensible Daten. Wie soll ich die schützen, ohne den Aufwand hoch zu treiben?

Externe Platte anschließen und diese vollverschlüsseln. Nur darauf sensible Daten sichern!

Und auf der externen Festplatte wird dann vom Festplattendienstprogramm das Passwort als Merkhilfe gespeichert? Tolle Sicherheit.

Apple wird langsam zur totalen Witzfigur. Wirklich schade.

Den Schlüsselbund würde ich sowieso niemandem raten, der sensible Kunden-/Patientendaten etc. sichert. Ein einfaches Passwort reicht für solche Bereiche eben nicht aus, dass sollte vielen Benutzern bewusst gemacht werden.

Festplatten immer vollverschlüsseln mit Hard- oder Software wie bspw. TPM, XTS-AES, FileVault etc… Gibt genug vernünftige Möglichkeiten da draußen.

Und wenn man das ganze nun abgesichert hat muss dann nach einem fix von Apple das Passwort nochmals geändert werden. Oder braucht man das als „normaler“ Einzelnutzer im Grunde nicht?

Kann ich mich so auch am MacBook anmelden?

Hab meinen grad nicht zur Hand!

In normalen Unternehmen tritt wegen so etwas der Chef zurück. Tim Cook wird wahrscheinlich davon schwärmen wie genial sie den Fehler behoben haben.

Ich sehe ein ganz anderes Problem, resultierend aus den Kommentaren: leitet man die allgemeine Kompetenz ab, ist es kein Wunder, dass aus Deutschland keine Innovationen im Bereich IT noch zu erwarten sind. Einfach ein Entwicklungsland, wobei sich nur einige wenige Entwicklungshelfer hier in den Kommentaren finden. Die Leute, die auf Apple und Microsoft schimpfen, sollten sich mal fragen, warum nahezu alle IT-unternehmen aus Deutschland plattgemacht wurden. Ich möchte nicht wissen, was passieren würde, wenn deutsche Entwickler bei Apple arbeiten würden. Dann sehen die Geräte wahrscheinlich so aus, wie unser Autobahn Netz. Darüber würde ich vor dem ganzen Bashing mal nachdenken.

Was ist denn mit unserem Autobahnnetz?

Ist nicht so kaputt und ausgelutscht wie in den USA ;)

Ein IT-Unternehmen aus *jedem* Land könnte durch eine ausreichende Qualitätsprüfung sicherstellen, dass ihm ein solcher Fehler nicht unterläuft. Erst recht das wertvollste IT-Unternehmen überhaupt mit über 250 Mio. $ auf der Bank.

Wende mal ne Qualitätsprüfung auf deinen Kommentar an, da ging in Sachen Grössenordnung auch etwas nach hinten los!

Das passiert mMn, wenn man sich nur noch auf Verkaufszahlen fokussiert. Ich halte Apple lange die Treue und auch wenn der Fehler nicht für alle Privatnutzer unmittelbare Auswirkungen hat, so leidet das Vertrauen in die Software von Apple.

Ich finde auch, dass Apple eine nun viel zu große Produktpalette anbietet. Dies erinnert mich an die Zeiten bevor Apple Steve Jobs zurück geholt hat. Hier muss Apple umdenken.

Ja, Fehler passieren. Auch Apple. Aber die Häufigkeit nimmt in den letzten Jahren drastisch zu. Ich finde es langsam nicht mehr akzeptabel. Was ist da nur los?! Das wird doch alles kein gutes Ende nehmen. Der Sicherheitsaspekt war immer eines der Hauptargumente der für Apple sprach. Was reden wir uns also schön? Die Hardwaredesigns sind durchweg auf dem Stand von vor 3-5 Jahren. Innovationen? Fehlanzeige! Frisches UI Design? Fehlanzeige! User Experience (Appstore, iTunes, AMusic)? Katastrophal!!!Stabilität? Fehlanzeige! Sicherheit? FaceID gestern, root heute! Was kommt morgen? Also warum verteidigen wir Apple noch? Warum rechtfertigen WIR diese unverschämten Preise? Bin sehr enttäuscht. Aus dieser Enttäuschung habe ich bereits mein X vor 2 Wochen wieder zurückgeschickt. Die 8er bekommen keine Aufmerksamkeit. Macbook Pro ist ein Witz. Die Watch trage ich noch, weiss aber selber nicht warum. Vielleicht aus Hoffnung dass Apple dazu noch was einfällt. Der HomePod sagt mir auch nicht zu. Zu gewöhnlich, jetzt schon zu „alt“ wenn man Amazons rasend wachsendes Ökosystem dazu betrachtet. Will endlich mal wieder ein Apple Produkt bedingungslos lieben und nicht das Gefühl haben irgendwie übers gehauen worden zu sein.

Dem kann ich zustimmen

das ist ja megapeinlich….

Apple hat doch vor einigen Jahren das Wort Computer aus dem Firmennamen gestrichen. So langsam wäre es an der Zeit, dass sie sich wieder umbenennen. Passend wäre „Apple Phone Company“. Denn das iPhone ist doch inzwischen so ziemlich das einzige das in Cupertino wirklich noch wirklich zählt.

Die meiste andere Hardware wird vernachlässigt oder durch Spielereien und unausgereifte Software verschlimmbessert.

Habe es gerade in der aktuellen Public Beta getestet (10.13.2 Beta (17C83a))

Fehler lässt sich reproduzieren.

Aber man muss das 2 mal direkt hintereinander machen um es zu entsperren.

Hi Jungs und Mädels,

mit aktiviertem FileVault sollten zumindest die Daten in meinem Benutzerprofil aber auch vor dem Zugriff durch den root-Account sicher sein, richtig?

Unklar. Als Root kannst Du einen neuen Admin-Account anlegen… der dürfte wohl an die Daten dran kommen?

Wenn der Computer nach dem Einschalten noch nicht entsperrt wurde, sollten die Daten sicher sein.

Sonst könnte vielleicht ein Firmwarepasswort zusätzliche Sicherheit bieten.

… zusätzlich kannst du auch noch den Gastaccount deaktivieren.

Wenn deine Platte mittels FileVault verschlüsselt wurde, darf auch root keinen Zugriff haben. Andernfalls ist das eine weitere Lücke!

Zitat: »Da Cupertino selbst – aktuell noch bis über beide Ohren mit der Fehlerbehebung von iOS 11 beschäftigt – wohl einige Zeit benötigen wird, ehe die Schwachstelle mit einem [Update] adressiert werden kann …«

Ich hoffe ja mal stark, dass Apple sich erst mal um die macOS-Sicherheitslücke kümmert. Alles andere wäre absolut nicht nachvollziehbar.

Habs gerade msl ausprobiert. Wenn nach dem Start z. Bsp. zwei Accounts (mit Rootrechten) angezeigt werden, gibt es keine Möglichkeit sich mit diesem „root“ Trick einzuloggen.

Bitte nochmals den deutlichen Hinweis geben, dass diese Sicherheitslücke nicht auf Rechner zutrifft, auf denen man als einziger Nutze angemeldet ist. Hier ist kein Zugriff von Außerhalb möglich.

Ist gefixt -> Siehe Mac App Store

Äh, bei mir kann ich kein PW ändern, da der Eintrag ausgegraut ist… Dafür habe ich darunter den Eintrag root Benutzer aktivieren. Kann mir das jemand erklären?